Análisis de madurez del área de TIC

Información del reporte:

Licencia Creative Commons

El contenido de los textos es responsabilidad de los autores y no refleja forzosamente el punto de vista de los dictaminadores, o de los miembros del Comité Editorial, o la postura del editor y la editorial de la publicación.

Para citar este reporte técnico:

Villarreal Brito, G. (2025). Análisis de madurez del área de TIC. Cuadernos Técnicos Universitarios de la DGTIC, 3 (1). https://doi.org/10.22201/dgtic.ctud.2025.3.1.84

Gustavo Villarreal Brito

Instituto de Ciencias del Mar y Limnología

Universidad Nacional Autónoma de México

ORCID: 0009-0006-9119-1122

Resumen:

El análisis y la implementación de un marco de referencia, que facilite la obtención de métricas y la formulación de estrategias para el gobierno de Tecnologías de Información y Comunicación, es una tarea estratégica para los profesionales y responsables de este ámbito. Estas acciones permiten contar con datos relevantes y diseñar planes efectivos a corto y mediano plazo, enfocados en la mejora continua de los productos y servicios del área. Como responsables de las TIC, resulta fundamental responder a preguntas claves como: ¿cuál es el estado actual de los servicios e infraestructura de TIC? y ¿qué estrategias se implementarán en los próximos años?

Palabras clave:

Madurez de las TIC, gestión de tecnologías, bases de gobierno de TIC, buenas prácticas, responsables de TIC.

1. Introducción

Desde los inicios de las Tecnologías de Información y Comunicación (TIC), las organizaciones han buscado estrategias que les permitan rentabilidad y estabilidad en las operaciones y en los procesos de negocio. A lo largo de los años, estos conocimientos y experiencias han madurado y se han creado estándares y buenas prácticas que permiten tener una visión estratégica de las TIC; la productividad de las empresas ha crecido de la mano de la incorporación masiva de las TIC a sus procesos de negocios (Volpentesta, J. R., 2016).

El gobierno de las TIC permite estrategias alineadas con la misión y visión organizacional, aumentando la credibilidad, la rentabilidad, y reduciendo riesgos. Sin embargo, algunas organizaciones carecen de un enfoque claro en el área de las TIC, lo que dificulta un crecimiento y una planificación efectiva. Mediante marcos de referencia, se dirige y controla el uso actual y futuro de las TIC, cubriendo al menos los siguientes aspectos basados en ISACA (ISACA, 2019): alinear las decisiones de las TIC con los objetivos de negocio; mejorar la administración de las inversiones en TIC; gestión de los servicios; el uso adecuado de los recursos de las TIC, su desempeño y la administración del riesgo; garantizar los derechos de propiedad intelectual ; y continuidad y sostenibilidad del negocio.

El objetivo es tener un marco de referencia que permita tener una métrica de la madurez de los productos y servicios del área de las TIC de la Unidad Académica de Sistemas Arrecifales de Puerto Morelos (UASAPM) del Instituto de Ciencias del Mar y Limnología (ICMYL) de la UNAM, junto con las bases para iniciar un gobierno de las TIC, que pueda generar una estrategia para cumplir los objetivos de la unidad académica.

2. Desarrollo técnico

En esta sección, se mencionan los aspectos más importantes para realizar el análisis y tener información de la situación actual. En la Figura 1, se muestra una estrategia basada en marcos de referencia, o conjunto de estándares y mejores prácticas, como ITIL (Information Technology Infrastructure Library). Ésta es un conjunto de prácticas detalladas para la gestión de servicios de Tecnología de la Información (TI), que se enfoca en la alineación de los servicios de TI con las necesidades del negocio; COBIT (Control Objectives for Information and Related Technologies) es un marco para el desarrollo, implementación, supervisión y mejora de las prácticas de gobierno de TI; y PMBOK (Project Management Body of Knowledge) es un conjunto de estándares y mejores prácticas para la gestión de proyectos, desarrollado por el Project Management Institute (PMI).

Figura 1

Estrategia de análisis de madurez de TIC

Antecedentes

En 2019, se asignó a la UASAPM un técnico académico como responsable de las TIC con conocimientos afines al área, quien fue responsable de realizar el análisis de éstas con una visión clara de los objetivos, estructura y operación, considerando factores internos y externos donde la cultura organizacional jugó un papel determinante en el análisis, es decir, los valores, creencias y prácticas que predominan en una organización.

2.1 Metodología

En esta sección, se habla de las áreas de oportunidad en la UASAPM que darán como resultado un marco de referencia. Se documentó y analizó cada hallazgo utilizando las tablas consultables desde el Anexo A hasta Anexo C, adaptadas a las buenas prácticas y estándares.

Gestión de Infraestructura

Este análisis tiene como ámbito las soluciones, infraestructura y procesos, identificando riesgos críticos que puedan afectar la continuidad de los servicios y la integridad de la información, como se muestra en la Figura 2.

Figura 2

Ejemplo de riesgo en seguridad perimetral de la red de datos

Se consideraron riesgos lógicos y físicos, incluyendo inspecciones visuales a toda la infraestructura.

Se analizó la red de datos para asegurar el uso de buenas prácticas y estructura adecuada. Esto implica verificar si la red está segmentada y optimizada para servicios prioritarios, como videoconferencias o voz. De igual manera, pretende evaluar infraestructura como servidores, centros de datos y cuartos de telecomunicaciones, considerando aspectos como la redundancia, la seguridad en los sistemas operativos, los certificados, la capacidad de respuesta ante fallos y las medidas de seguridad física y lógica implementadas. Además, es crucial verificar la disponibilidad de respaldos de energía y sistemas de contingencia para garantizar la continuidad de los servicios críticos.

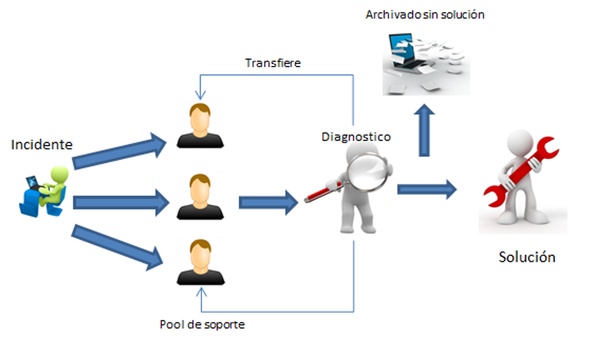

Atención a requerimientos

En este dominio, se observó la ausencia de métricas sobre tiempos de atención y casos sin solución, también la falta de herramientas que limita la capacidad de evaluar el desempeño y mejorar los servicios de manera continua como se muestra en la Figura 3.

Figura 3

Análisis de proceso de incidentes

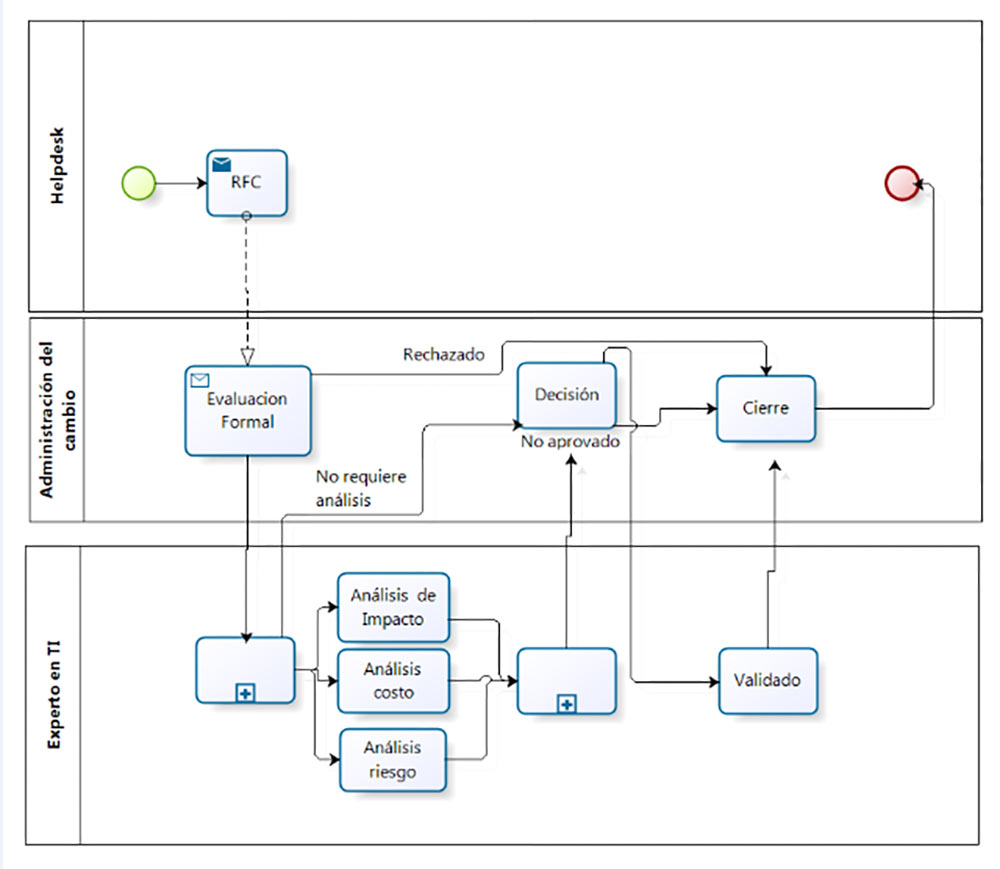

Gestión del cambio

Otro de los factores críticos en la gestión de las TIC es el cambio que abarca todas las modificaciones realizadas a las soluciones tecnológicas. Los hallazgos de este dominio se muestran en el Anexo C.

Ponderación de los riesgos

Una vez que se realizó este análisis en los diferentes dominios y fueron documentados dichos hallazgos, se cuantificaron según el impacto en los procesos y operaciones, asignando una ponderación de 0 (no crítico) a 5 (muy crítico), como se muestra desde el Anexos A hasta el C. La criticidad del área se calcula con la fórmula (Suma Total Ponderación/Suma Máxima) ×100, restando una unidad antes de multiplicar por 100; de esta manera, se puede expresar el nivel de madurez del área. Un informe de resultados se presenta en el Anexo D.

3. Resultados

Los puntos analizados en las secciones anteriores, por su naturaleza, se interrelacionan y son codependientes para garantizar servicios de calidad, donde el gobierno de las TIC es uno de los factores que coadyuvan a cumplir con los objetivos de las organizaciones. Es necesario recordar que cualquier análisis de auditoría se debe conceptualizar desde una perspectiva de mejora para identificar puntos relevantes que permitan optimizar y ajustar la operación de los procesos (Vera, H. A. P., 2024).

Como resultado del análisis, el área de TIC de la UASAPM tiene como marco de referencia las cinco directrices para un gobierno de las TIC. En el Anexo G, se pueden observar acciones implementadas que contemplan los siguientes incisos.

- Las soluciones TIC deben ser claves para apoyar los procesos de la organización, como la investigación, academia, divulgación, difusión o cualquier otro alineado a los objetivos de la UASAPM.

- Cada solución debe tener una Arquitectura Conceptual, que son las reglas básicas de diseño que deben seguir las soluciones tecnológicas.

- Se debe considerar una arquitectura tecnológica, donde se definen los modelos y estándares necesarios para construir y mejorar las soluciones.

- Seguridad Informática: se ponen las directrices que protegen la información de la organización, ayudando a reducir y gestionar los riesgos de seguridad; de esta manera, se inicia con el primer Plan estratégico de seguridad de TIC; se puede observar parte de éste en el Anexo H.

- Evolución Tecnológica: Garantizar que las soluciones puedan adaptarse y mejorar con el tiempo.

Infraestructura de TIC

De acuerdo al análisis, se atendieron los hallazgos críticos donde las soluciones tienen la capacidad, disponibilidad y adaptabilidad alineados a los objetivos de la organización UASAPM. Como resultado y siguiendo las 5 directrices, se implementan y configuran herramientas para monitorear y gestionar la infraestructura, como se muestra en el Anexo E y Anexo I.

Cómputo y sistemas

Otro marco de referencia, es que el área de cómputo y sistemas debe contar con personal y proveedores competentes para cumplir con sus funciones. Es esencial que operen de manera ordenada, siguiendo procesos y procedimientos para asegurar la calidad. Además, se inicia la documentación de procesos y sistemas de soporte según su importancia y tiempos de resolución.

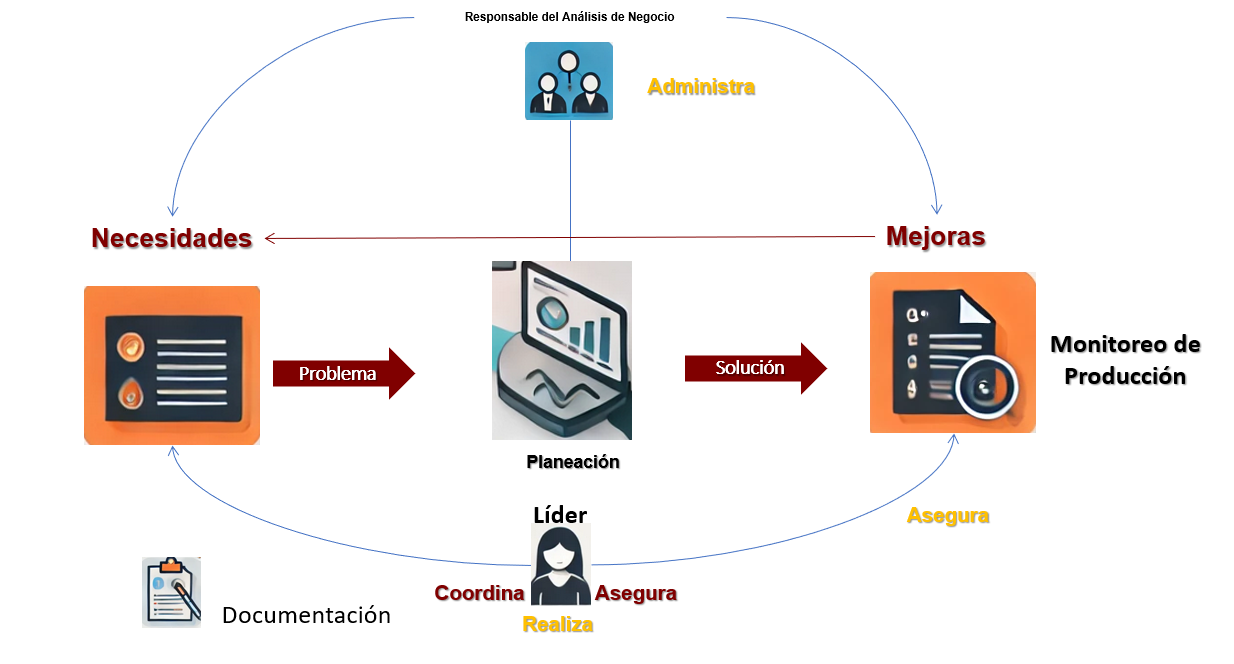

Atención a requerimientos

Un factor clave para el éxito de las soluciones con base en las TIC es tener un marco de referencia para la atención de requerimientos, por lo cual, se implementa el siguiente flujo de la Figura 4.

Figura 4

Flujo para la atención de requerimientos

Nota: Basado en Project Management Body of Knowledge, Project Management Institute (Project Management Institute, 2017).

De acuerdo al impacto de las implementaciones, se propone un modelo de atención de requerimientos, el cual se puede consultar en el Anexo F; se detallan los roles y responsabilidades del marco de referencia.

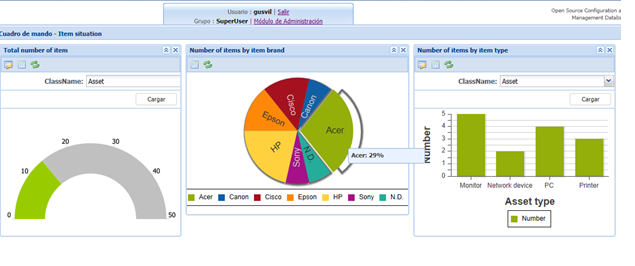

Administración tecnológica

Para la estrategia de los servicios de las TIC y gestionar su ciclo de vida, se inicia con la implementación de los siguientes dominios mostrados en la Figura 5.

Figura 5

Administración de TIC

Administración de Incidentes

En el Anexo I, se observa el proceso para la administración de incidentes, que busca restaurar el funcionamiento normal y minimizar riesgos mediante buenas prácticas alineadas con ITIL e ISO/IEC 20000 y 27001. El éxito de ITIL en las organizaciones se debe principalmente a la actitud y aptitud de las personas, así como al compromiso de la alta gerencia (Casanova, F. S. S. 2021).

- Mesa de Ayuda: Actúa como primer contacto, gestionado por el soporte técnico o TI, donde se registran y clasifican incidentes según prioridad y tipo, facilitando una respuesta adecuada.

- Administración del Cambio: Gestiona modificaciones en los activos TIC, evaluando, autorizando y documentando cambios para reducir riesgos y asegurar la continuidad del servicio.

Administración de Servicios y Recursos

La administración de servicios y recursos TIC, basada en ITIL, estándares ISO/IEC 20000 y 27001, permite una coordinación estratégica y técnica eficaz. Esto incluye un inventario detallado de servicios y recursos (contratos, licencias y garantías) que facilita el control y optimización. Estos elementos permiten a la organización:

- Identificar, ubicar y gestionar recursos y su ciclo de vida.

- Anticipar vencimientos y asegurar licencias.

- Detectar servicios con alta incidencia de problemas y planificar mejoras.

- Minimizar riesgos mediante evaluación de cambios.

- Cumplir con los SLA establecidos.

Estas prácticas fortalecen la capacidad de respuesta y optimizan el uso de las TIC conforme a estándares. Las métricas permiten a los responsables de las TIC justificar decisiones ante los interesados y garantizar el uso eficiente de los recursos (Axelos, 2021). En el Anexo J, se muestran las implementaciones de acuerdo con este marco de referencia.

4. Conclusión

El análisis de madurez implementado en la UASAPM estableció un marco de referencia inicial que desencadenó el desarrollo de planes, documentación, soluciones de TIC, entre otras actividades alineadas a este marco de referencia. Aunque requirió una inversión considerable de tiempo y recursos, era esencial realizarlo para iniciar una madurez en el gobierno de las TIC. Con un solo recurso TIC en la unidad académica, el proceso exige mayor esfuerzo, pero debe llevarse a cabo de manera ordenada, cíclica y adaptada a las necesidades, posicionando al área de TIC como un pilar estratégico para la UASAPM.

Agradecimientos

Agradecimiento a Lidia Arista Sánchez por su asesoría en PMBOOK, IIBA, SCRUM e ITIL.

Al Ing. Alfredo Landa Herrera y M. EN C. Fernando Negrete Soto por su asesoría y apoyo logístico.

Referencias

Axelos. (2019). ITIL Foundation, ITIL 4 Edition. TSO (The Stationery Office).

Axelos. (2021). ITIL 4 Foundation. Axelos Limited.

Casanova, F. S. S. (2021). Implementación de ITIL versión 3 en las organizaciones: Razones del éxito y fracaso. Revista científica de sistemas e informática, 1(2), 54-67.

International Organization for Standardization. (2018a). ISO/IEC 20000-1: Information technology – Service management – Part 1: Service management system requirements. ISO.

International Organization for Standardization. (2018b). ISO/IEC 27005: Information security risk management. ISO

ISACA. (2019). COBIT 2019 Framework: Governance and Management Objectives. ISACA.

Pérez Vera, H. A. (2024). Auditorías internas en ISO 9001 en un área de proyectos de tecnología de información. Cuadernos Técnicos Universitarios De La DGTIC, 2(3). https://doi.org/10.22201/dgtic.ctud.2024.2.3.65

Project Management Institute. (2017). A Guide to the Project Management Body of Knowledge (PMBOK Guide) (6th ed.). Project Management Institute.

Project Management Institute. (2021). A Guide to the Project Management Body of Knowledge (PMBOK Guide) (7th ed.). PMI.

Volpentesta, J. R. (2016). El impacto de las TIC sobre las estructuras organizacionales y el trabajo del hombre en las empresas. FACES, 22(46), 81-94.

Zabbix. (2024). Acerca de Zabbix. Zabbix Documentación. Recuperado de https://www.zabbix.com/documentation/current/es/manual/introduction/about

Anexo A

Evaluación del ámbito de infraestructura

Este anexo es un ejemplo de posibles hallazgos en el ámbito de infraestructura; el riesgo e impacto dependerá de cada organización. La evaluación de la infraestructura tecnológica considera los principios establecidos en la ISO/IEC 27001 y ISO/IEC 27002, que destacan la importancia de mantener una infraestructura segura y confiable para garantizar la disponibilidad, integridad y confidencialidad de los servicios.

Metodología:

- Identificación de componentes clave: Se identificaron los elementos críticos de la infraestructura como switch, cableado, fibra óptica, y centros de datos (Site - MDF).

- Evaluación de hallazgos: Cada componente fue revisado en función de las buenas prácticas internacionales y documentado con su respectivo riesgo e impacto.

- Ponderación de riesgos: Los riesgos fueron clasificados en una escala del 1 al 5, con base en su impacto potencial en los servicios críticos.

En este caso, se usan tablas o matrices para documentar componentes, hallazgos y su ponderación, que es una práctica fundamentada en la gestión estructurada de riesgos y prioridades, como se muestra a continuación en la Tabla 1.

Tabla 1

Ejemplo de hallazgos ámbito infraestructura

| Componente | Hallazgo | Riesgos | Ponderación |

| Infraestructura de switches | Se mezclan redes, sin una correcta segmentación y sin VLANs. | Esto puede provocar degradaciones en la red, no priorizar servicios como videoconferencias. | 4 |

| Cableado | Gran parte del cableado no está certificado y estructurado. | Intermitencias en la red, no existe un etiquetado e identificación de los servicios. Mayor tiempo de resolución de problemas. | 4 |

| Fibra del edificio A-B | El cableado en la distribución no se encuentra bien conectado y organizado de acuerdo a buenas prácticas. | Problemas de comunicación, intermitencias y mayor tiempo de resolución de problemas. Puede llegar a la interrupción del servicio. | 5 |

Site -MDF | El cuarto de telecomunicaciones tiene área de oportunidad en la parte eléctrica, sistema de tierras, sistema de respaldo de energía. | Al no estar en condiciones deseables, se acorta el ciclo de vida de los componentes de los equipos. | 4 |

| Respaldos | No se tiene respaldos de la información de la infraestructura y documentación. | Mayor tiempo de fallas en el servicio y no tener una recuperación rápida. | 4 |

| Asignación de IP | Gestión y control en el uso de IPs públicas. | La arquitectura y administración no permite un crecimiento, mayor riesgo de seguridad al tener equipos con IP pública. Negación del servicio a nuevos usuarios. | 5 |

| Priorizar servicios | No se priorizan servicios para la salida, compiten los servicios como Netflix y una videoconferencia. | Intermitencias en servicios importantes para la operación y trabajos académicos de la organización. | 4 |

| Internet inalámbrico | Los puntos de accesos no cubren la necesidad y operación actual de los usuarios. | Intermitencias en la red, una velocidad baja, interrupción del servicio. | 5 |

Nota: El =(Suma Total Ponderación/Suma Máxima)* 100=(35/45)*100 Nivel de impacto en la infraestructura 77% de impacto para la degradación o interrupción en el servicio.

La ponderación asigna un valor cuantitativo al impacto y riesgo asociado a cada hallazgo, lo que permite evaluar objetivamente su criticidad. Esto se fundamenta en la importancia de identificar, analizar y evaluar los riesgos en función de su probabilidad e impacto, implementado mediante escalas ponderadas (ISO/IEC 27005, 2018b), tanto ITIL como COBIT destacan la necesidad de priorizar las iniciativas de mejora en función de su impacto en los servicios y el valor que aportan a la organización (Axelos, 2019). Los valores numéricos pueden asociarse con niveles cualitativos de impacto o criticidad:

1: Impacto muy bajo

2: Impacto bajo

3: Impacto moderado

4: Impacto alto

5: Impacto crítico

Anexo B

La Tabla 2 se basa en las mejores prácticas de ITIL, específicamente en los procesos de Gestión de Incidentes y Gestión de Niveles de Servicio. Estos estándares resaltan la importancia de establecer acuerdos claros con los usuarios y contar con herramientas y procesos que garanticen una atención oportuna y eficiente (Axelos, 2019).

Metodología:

- Definición de oportunidades: Se identificaron áreas clave como acuerdos de niveles de servicio, escalamiento, gestión de incidentes y herramientas de soporte.

- Evaluación de impacto: Cada oportunidad fue ponderada en función de su contribución a la mejora de los tiempos de respuesta y la satisfacción del usuario.

- Propuesta de mejoras: Se priorizaron las oportunidades con mayor impacto potencial para implementar soluciones a corto plazo.

Tabla 2

Hallazgos en el ámbito de atención a requerimientos

| Componente | Oportunidades | Ponderación |

| Acuerdos de niveles de servicio | Acuerdos de niveles de servicio con el área usuaria. | 4 |

| Matriz de escalamiento | Matriz de escalamiento que permita recuperar en un menor tiempo los servicios. | 3 |

| Atención de incidentes | Base de conocimiento. | 3 |

| Mesa de ayuda | Un punto de contacto entre el usuario y el área de soporte. | 3 |

| Software | Algún sistema que ayude a gestionar, controlar y tener métricas para la atención al servicio. | 3 |

Nota: Esto da una suma 38 puntos, que nos revela un nivel de impacto de 64% = (Suma Total Ponderación/Suma Máxima) * 100 = (16/25) *100.

Los valores numéricos pueden asociarse con niveles cualitativos de impacto o criticidad:

1: Impacto muy bajo

2: Impacto bajo

3: Impacto moderado

4: Impacto alto

5: Impacto crítico

Anexo C

Ejemplo de la documentación de hallazgos en el ámbito de gestión del cambio

Para evaluar la gestión del cambio, se utilizó como referencia la norma ISO/IEC 20000, que subraya la necesidad de procedimientos documentados para minimizar riesgos durante los cambios en entornos productivos (ISO, 2018a). Además, se consideraron principios de ITIL en su proceso de Gestión del Cambio, que busca garantizar la calidad y continuidad de los servicios.

Metodología:

- Revisión de procedimientos actuales: Se analizaron los procesos existentes para realizar cambios en la configuración y en los servicios.

- Identificación de deficiencias: Se documentaron las áreas donde faltan procedimientos, pruebas previas o planes de retorno.

- Análisis de impacto: Se ponderaron las oportunidades según el riesgo y la criticidad del cambio en la operación diaria.

Tabla 3

Hallazgos en el ámbito de gestión del cambio

| Oportunidades | Ponderación |

| No existe un procedimiento que regule los cambios en ambientes productivos. | 2 |

| Se realizan cambios en la configuración en horarios de operación. | 3 |

| No existe un proceso que permita mitigar riesgos. | 3 |

| Cuando se realiza un cambio, no se tiene un plan de retorno. | 2 |

| No se tiene un proceso previo para liberar un nuevo servicio o realizar un cambio. | 3 |

| No se tiene un proceso para pruebas al componente a modificar o liberar. | 2 |

Nota: Esto da una suma de 15 puntos, que nos revela un nivel de impacto 50% = (Suma Total Ponderación/Suma Máxima) * 100 = (15/30) *100.

Los valores numéricos pueden asociarse con niveles cualitativos de impacto o criticidad:

1: Impacto muy bajo

2: Impacto bajo

3: Impacto moderado

4: Impacto alto

5: Impacto crítico

Anexo D

Impacto y riesgo en el dominio

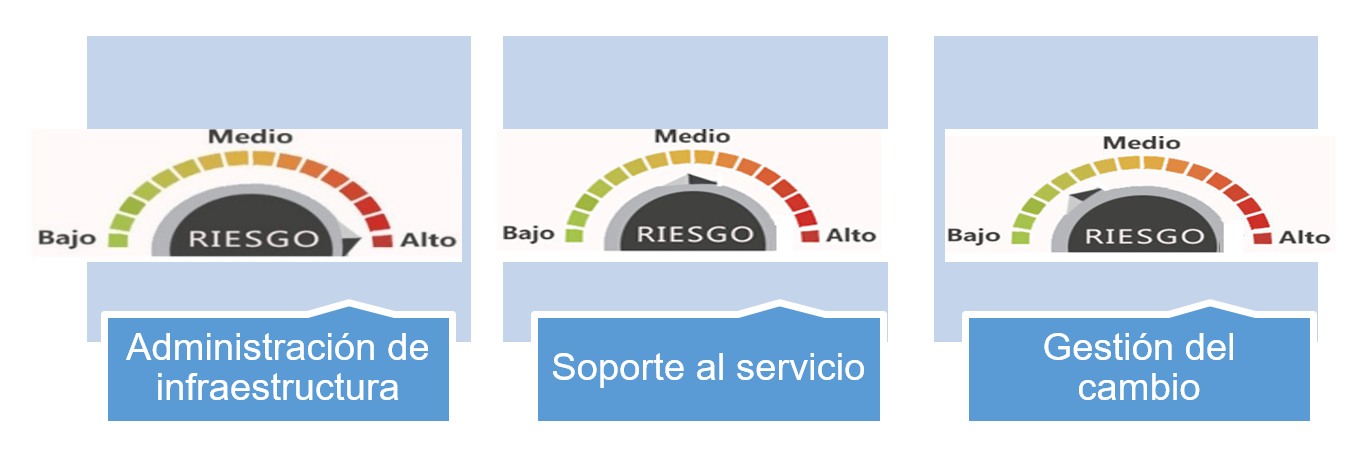

La Figura 6 presenta un ejemplo visual del nivel de impacto y riesgo asociado a tres dominios clave dentro de la gestión de TIC: administración de infraestructura, soporte al servicio y gestión del cambio. Cada indicador utiliza una escala de riesgo que va de bajo a alto, pasando por un nivel medio, permitiendo identificar las áreas que requieren atención prioritaria. En el caso de Administración de Infraestructura, el nivel de riesgo está situado en "Medio-Alto", lo que refleja posibles deficiencias en la configuración y mantenimiento de los componentes físicos y lógicos de la red. Para Soporte al Servicio, el indicador también apunta a un nivel de riesgo "Medio-Alto", destacando la necesidad de mejorar los procesos relacionados con la atención de incidentes y requerimientos. Finalmente, el dominio de Gestión del Cambio muestra un nivel de riesgo similar, indicando que la implementación de cambios en entornos productivos puede estar afectada por la falta de procedimientos o estrategias de mitigación.

Figura 6

Impacto y riesgo en el dominio

Esta representación gráfica facilita la evaluación comparativa de riesgos y el enfoque en dominios con mayor impacto potencial, sirviendo como una herramienta efectiva para priorizar acciones correctivas y estratégicas.

Anexo E

Como parte del resultado del análisis y siguiendo los objetivos planteados, se analizaron diferentes soluciones en el mercado de monitoreo, que nos permitan tener control, operación y gestión de las TIC. Al resultado de este análisis se implementó la solución Zabbix, que es un software que monitorea numerosos parámetros de una red, la salud y la integridad de servidores, máquinas virtuales, aplicaciones, servicios, bases de datos, sitios web y la nube. Zabbix ofrece excelentes informes y funciones de visualización de datos basadas en los datos almacenados. Esto hace que Zabbix sea ideal para la planificación de capacidad (Zabbix, 2024).

La implementación de Zabbix se alinea con las mejores prácticas y estándares reconocidos, específicamente con ITIL (Information Technology Infrastructure Library), que ofrece un marco para la gestión eficiente de los servicios de TIC. Esta solución se configuró para que exista un alertamiento vía email.

Anexo F

Roles y responsabilidades en la Atención a Requerimientos

En el marco de la atención a requerimientos, se identifican roles clave para garantizar el éxito en la implementación de soluciones. Estos roles no son obligatorios y su participación depende del tamaño del requerimiento, de la solución y del nivel de madurez de la organización. Este enfoque está alineado con los principios descritos en el PMBOK (Project Management Body of Knowledge) y PMBOK for Business Analysis, los cuales destacan la importancia de definir roles y responsabilidades claras para optimizar la gestión de proyectos (véase Tabla 4).

Tabla 4

Roles y responsabilidades atención a requerimientos

| Actor | Responsabilidades |

| Cliente | Entidades o personas que originan una necesidad que se convierte en un requerimiento o necesidad. Roles: Director General, Coordinador, Jefe de Unidad, Delegado Sindical, Usuario final. |

| Patrocinador | Validar definiciones, propuestas de solución y el plan del proyecto, incluyendo el alcance del producto y del proyecto. Aprobar los recursos y entregables, además de monitorear el progreso. Tomar decisiones estratégicas para asegurar el logro de los objetivos. Mantener al cliente informado sobre el avance y gestionar decisiones relevantes. Roles: Ejemplo Director General, Coordinador, Jefe de Unidad, Delegado Sindical. |

| Especialista en Evaluación de Necesidades | Recopilar y analizar requerimientos, asegurando que las expectativas de usuarios y partes interesadas sean claras y bien documentadas.Identificar y comunicar los beneficios esperados del proyecto, definiendo indicadores de éxito específicos y medibles. Realizar un diagnóstico de la situación actual y establecer líneas bases. Facilitar sesiones de trabajo con usuarios e involucrados para explorar posibles alternativas de solución. Preparar y presentar las alternativas de solución de manera estructurada para la revisión y aprobación del patrocinador. Colaborar con el equipo de proyecto para asegurar que los requerimientos se traduzcan correctamente en especificaciones técnicas, sin involucrarse en la ejecución. Revisar y actualizar los requerimientos en caso de cambios. |

| Líder del Proyecto | Liderar el equipo de trabajo. Gestionar actividades en las fases de inicio, planificación, ejecución, control y cierre. Coordinar y validar entregables para su aprobación. Comunicar información clave y mantener la alineación de todos los involucrados |

| Líder de Solución | Aclarar las expectativas de los involucrados sobre la solución. Coordinar la planificación, ejecución y cierre de la solución aprobada, abarcando tecnología, procesos y operaciones. Validar que la solución cumpla con todos los requerimientos establecidos. Colaborar con líderes de áreas tecnológicas y reportar el avance al líder de proyecto. |

| Involucrados | Personas, normativas, leyes, internos o externos que tienen algún interés o participación en el proyecto. Aportan información, participan en la toma de decisiones y pueden verse afectados o beneficiados por el requerimiento. |

| Equipo de Trabajo | Conformado por los miembros asignados a los equipos bajo la coordinación de los líderes de solución. Ejecutan actividades específicas según sus roles, contribuyendo al logro de los objetivos del requerimiento. |

Anexo G

Como resultado del análisis, se inicia con procedimientos y formatos para la atención de requerimientos, donde se contemplan los cinco aspectos descritos en la sección de resultados, alineados a marcos de referencia internacionales como ISO/IEC 20000 para la gestión de servicios de TI y el modelo de gestión de proyectos del PMBOK.

Alineados al marco de referencia descrito en la sección de resultados, estos documentos contemplan los siguientes puntos.

- Título de la necesidad

- Objetivo

- Fecha

- Historial de Edición del Documento

- Distribución del Documento Final

- Introducción

- Antecedentes

- Premisas

- Alternativas de solución: pueden ser una o varias.

- Diagramas conceptuales o arquitectura

- Gestión de la calidad

- Gestión de incidentes y riesgos

- Entregables

- Metodología

- Obligaciones y responsabilidades

- Cronograma Macro

- Monitoreo y control

- Comunicación

- Sección de firmas

Esta estructura contribuye a la estandarización y mejora continua en la atención de requerimientos, asegurando que se cumplan con las expectativas de calidad y las necesidades específicas de los usuarios.

Anexo H

Plan estratégico de seguridad de TIC

Como parte del análisis y propuesta en la sección de resultados, se inicia con el primer plan estratégico de seguridad de las TIC de la Unidad Académica, con las buenas prácticas de ISO/IEC 27001 para la gestión de seguridad de la información, estándar ISO/IEC 27002. Ésta enfatiza la formación como una medida clave de mitigación de riesgos, ISO/IEC 19770-1 para la gestión de activos de software, lineamientos de ANSI/TIA-942 para la infraestructura de telecomunicaciones en centros de datos, metodologías como el OWASP Application Security Verification Standard (ASVS), personalizadas para la madurez inicial de nuestra entidad que engloban los siguientes puntos:

- Seguridad Informática

- Conciencia de seguridad de la información

- Protección de los derechos de autor para software

- Seguridad en el centro de datos

- Controles de acceso

- Aplicaciones web, escritorio y app móvil.

- Mejora continua.

Anexo I

Atención de incidentes o solicitudes

Con la finalidad de recuperar el nivel habitual de funcionamiento del servicio y minimizar riesgos e impactos para la UASAPM, se implementan procesos apoyados con la solución CMDBuild. Esta implementación se alinea con las mejores prácticas y estándares internacionales de gestión de servicios de TI, como ITIL y ISO/IEC 20000, que establecen marcos claros para garantizar la eficiencia y calidad en la entrega de servicios tecnológicos como se muestra en la Figura 7.

Figura 7

Diagrama lógico del proceso de atención de incidentes o solicitudes

Anexo J

Recursos de TIC de la UASAPM

CMDBuild actúa como una base de datos de configuración centralizada, permitiendo documentar y gestionar los recursos y sus relaciones a lo largo de su ciclo de vida. Según ITIL, este proceso es fundamental para mantener una visibilidad completa de los activos tecnológicos y su impacto en los servicios de TI (Axelos, 2019). Además, esta práctica está respaldada por ISO/IEC 20000, que establece la gestión de la configuración como un requisito clave para la calidad en la administración de servicios de TI (véase Figura 8).

Figura 8

Reporte de recursos de TIC de la UASAPM

La solución CMDBuild no sólo facilita la gestión de incidentes y solicitudes, sino que también contribuye al fortalecimiento de la continuidad del servicio y la resiliencia operativa, alineándose con los estándares más reconocidos en la gestión de servicios y riesgos.